2019-10-28 14:55:40

Пингвин не выдаст, свин не съест.

В отличии от Windows-cистем, Linux имеет больше инструментов для обеспечения своей информационной (не только) безопасности.

1. Шифрование диска.

Уже на момент установки (почти) любого дистрибутива есть возможность установки на шифрованный раздел. Можно использовать автоматическую разметку с LVM (что позволит менять разделы, но требует больших навыков), или разметить всё самостоятельно.

2. Пароль в GRUB.

Зачастую это дополнительная мера, а не основная. Но если вы пренебрегли шифрованием диска, то это явно не стоит пропускать.

3. Сложный пароль на вход в систему.

Очевидная и простая мера. И разумеется, автоматический вход в систему тоже использовать не стоит.

4. Удаляем логи.

Linux довольно подробно ведет логирование всех событий. Так как отладочных целей у нас не стоит, от логов мы избавляемся. systemd заботливо взял за себя сбор логов, так что мы можем использовать journalctl.

Например:

journalctl --vacuum-size=1B

journalctl --vacuum-time=1days

Однако, такой подход больше применим в целях администрирования, а не простого удаления.

В основном нам нужно удалять логи в /var/log и в домашней папке пользователя. Но для ручной чистки логов довольно много, так что лучше пройтись скриптом (желательно, поправить его под себя)

5. Размещение /home на внешнем носителе или удаленной машине.

Довольно интересная мера, о которой мало кто задумывается. Но если с внешним носителем всё довольно просто, с монтированием на удаленную машину всё несколько сложней.

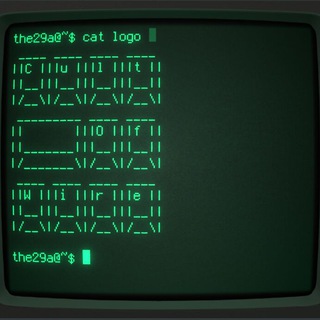

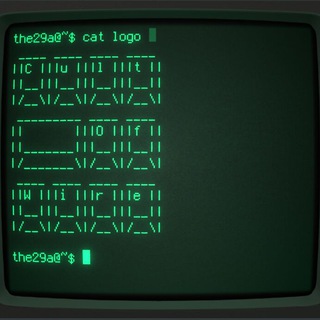

5. Оружие последнего шанса.

Думаю, многие помнят историю задержания Уильяма Ульбрихта. Работающий ноутбук, открытая админка и всё прочее. Ситуация плоха, но ещё не критическая.

На помощь нам придет Kill Swich. Идея проста: отключается или подключается usb-устройство - компьютер выключается. Это могут быть не только внешние носители, но и различные модемы или доглы от клавиатуры\мышки.

Есть два похожих инструмента - usbkill и silk-guardian, функционал которых примерно одинаков.

Разумеется, кому-то эти меры окажутся излишними, а кому-то недостаточными. Но всё зависит от целей. Если стоит задача сохранить от раскрытия какие-либо данные, то в этом есть смысл. Если же нужно просто не оставить следов при использовании компьютера, в разы проще использовать live-дистрибутивы, например Tails, что не мешает использовать их совместно с крипто-контейнерами того же Veracrypt.

1.6K views11:55